Windows注册表锁定DNS:修订间差异

来自三线的随记

小无编辑摘要 |

小无编辑摘要 |

||

| 第1行: | 第1行: | ||

症状: | 症状:用户设备无论是通过DHCP服务获取的DNS服务器,还是自己手动在适配器指定的DNS地址都无法生效,通过wireshark捕获流量分析显示ping命令的DNS请求均被发往了别处的DNS服务器,但是nslookup命令解析正常 | ||

排查用户安装的软件并无异常,检查arp -a , route print无异常 | 排查用户安装的软件并无异常,检查arp -a , route print无异常 | ||

2018年8月28日 (二) 17:25的版本

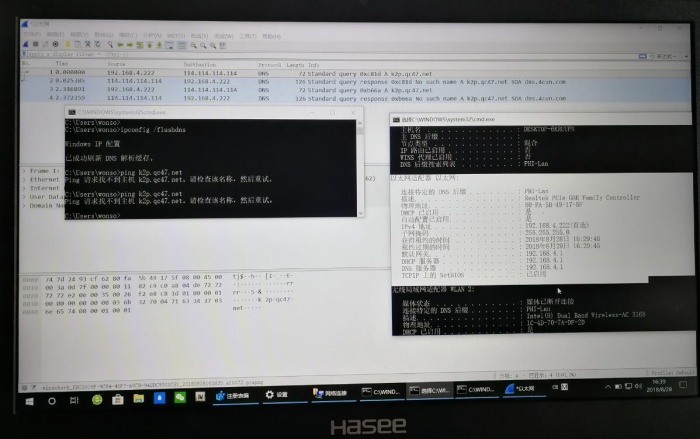

症状:用户设备无论是通过DHCP服务获取的DNS服务器,还是自己手动在适配器指定的DNS地址都无法生效,通过wireshark捕获流量分析显示ping命令的DNS请求均被发往了别处的DNS服务器,但是nslookup命令解析正常

排查用户安装的软件并无异常,检查arp -a , route print无异常

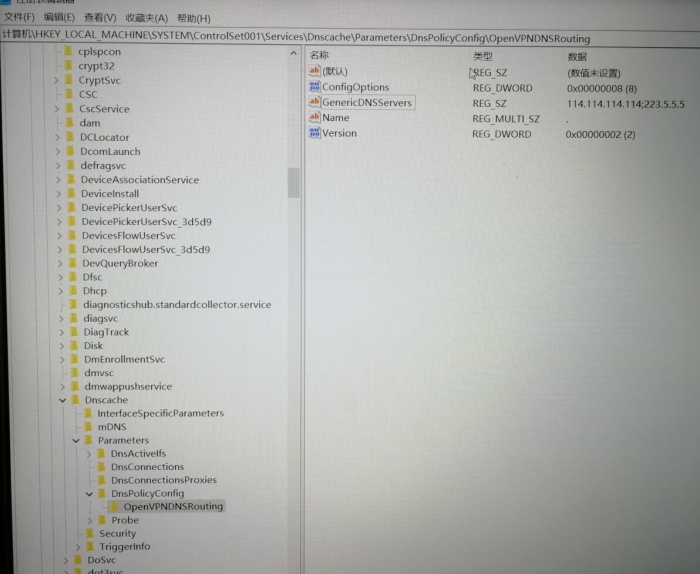

毫无头绪,开始死马当活马医, 打开注册表 regedit

全注册表值搜索

发现个有趣的东西

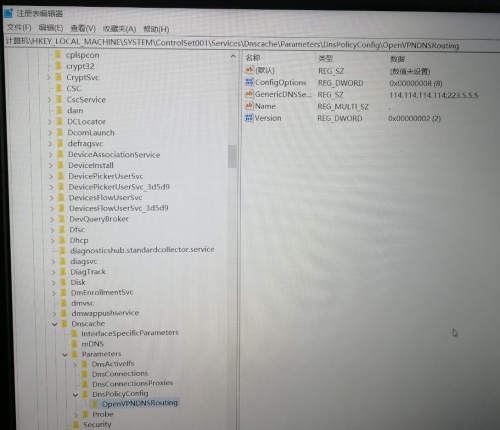

计算机\HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\Dnscache\Parameters\DnsPolicyConfig

对比wireshark结果,确定是此键值的锅

删除键值解决

引申:DNS深度劫持新骚操作?